Requisitos de HW y SW para una Infraestructura IT de Comunicaciones Unificadas para PYMES (Parte II de IV)

En esta segunda parte del artículo Requisitos de HW y SW para una Infraestructura IT de Comunicaciones Unificadas para PYMES (Parte I de IV) vamos a ver otros escenarios a nivel de topología de una infraestructura IT para PYMES (pulsar en las imágenes para verlas a tamaño real):

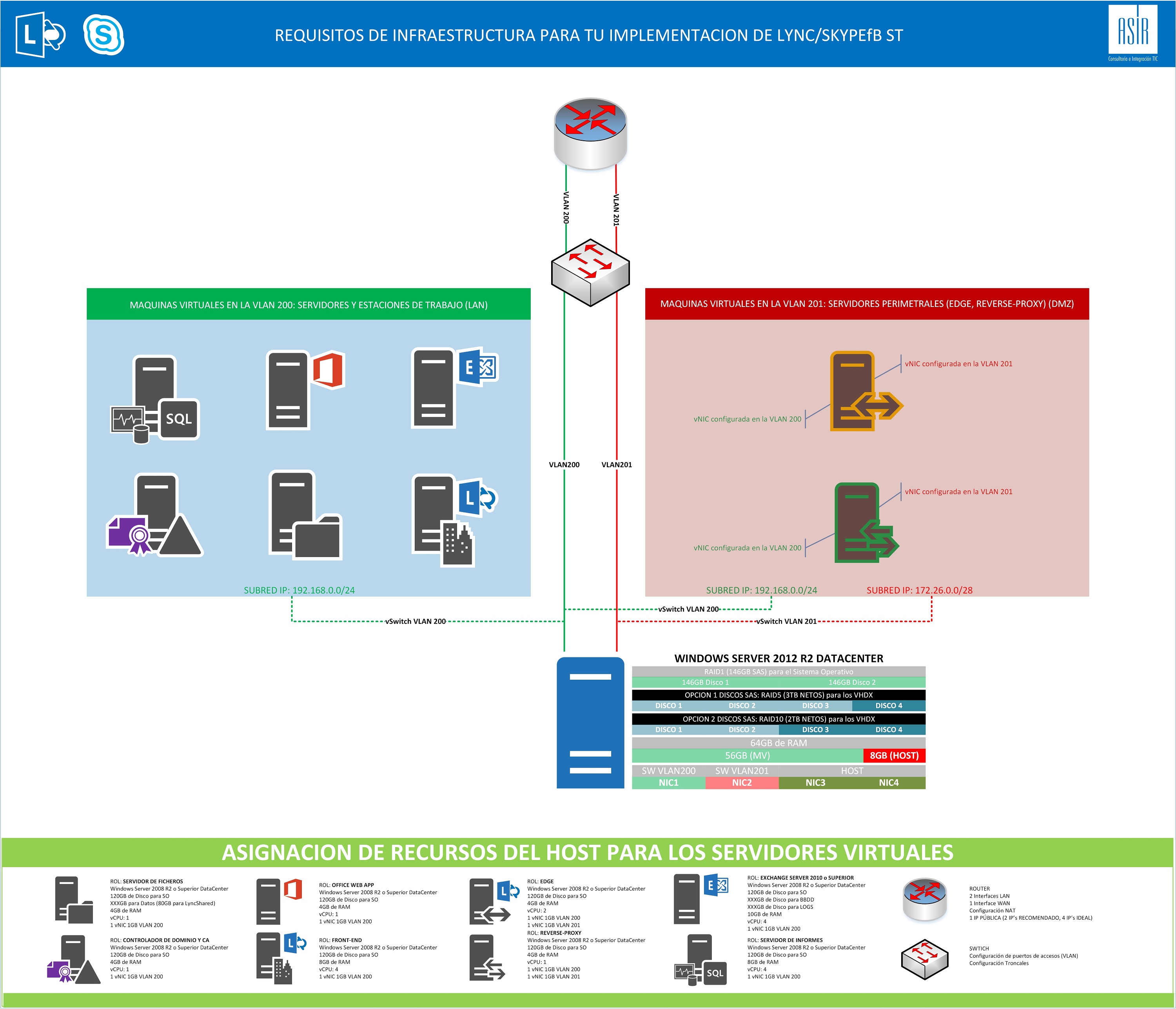

Opción 1: Router con dos Interfaces LAN y Switch con soporte de VLAN (pero no puertos en modo TRUNK o incompatibles con el Router)

- Nuestro Switch no soporte 802.3ad (agregración de puertos)

- Nuestro Router NO tenga dos interfaces de red

- No estemos utilizando Windows Server 2012 y las tarjetas de red del servidor no sean exactamente iguales (o de distinto fabricante), por lo que no podamos realizar un TEAM entre las tarjetas que vamos a utilizar para Hyper-V

- Los routers no tengan capacidades de gestión avanzadas

- Los Switches no tengan soporte de gestión (creación de VLAN)

Todo esto es muy probable que se nos pueda dar en algunos clientes, y por ello no vamos a renegar de aplicar ciertas medidas de seguridad o tener entornos mediamente gestionados. He puesto tres esquemas que creo que representan bastante bien la realidad de muchas empresas, así que vamos a ver que podemos hacer en cada una de ellas en base a lo que tenemos a nivel de hardware de comunicaciones, porque siempre partimos que la configuración de hardware y software del servidor es el mismo que en el primer artículo (Requisitos de HW y SW para una Infraestructura IT de Comunicaciones Unificadas para PYMES (Parte I de IV)). Lo primordial en este caso siempre será aislar la red LAN de la red de publicación de servicios y en la cual hemos configurado una DMZ (cuidado con este término que es muy amplio, pero vamos a hacer algo similar en cuanto a funcionalidad). Dicho esto vemos que en el primer esquema de red (Opción 1), lo que tenemos las siguientes capacidades positivas:

-

Router con dos interfaces de red

-

Switch con soporte VLAN

Y las capacidades negativas (las que no tenemos vamos) son las siguientes (más que nada para que quede constancia de las mismas:

-

Servidor sin soporte de creación de TEAM en las tarjetas de red para Hyper-V (vamos a dejarlo así, en que no podemos hacerlo y son las únicas tarjetas de red que debemos utilizar para Hyper-V)

-

Switch sin soporte para 802.3ad, muy interesante cuando realizamos un TEAM

-

Switch sin soporte para puertos TRUNK (eso así sin más no es real, porque si tiene soporte para VLAN tiene soporte para poner puertos en modo TRUNK) o que no es compatible con la configuración de las interfaces del Router (ejem, más de lo mismo, seguimos simulando, vale?)

Pues con este escenario, veamos las configuraciones que podemos realizar y por lo menos mantener separadas ambas subredes IP y no sólo a nivel lógico. Lo primero será configurar las VLAN en los puertos del Switch, en donde vamos a conectar dos tarjetas de red del servidor, sobre las cuales luego configurarmos los vSwitch de Hyper-V. Pues bien, aquí tenemos la configuración de dos puertos del Switch cada uno con su VLAN correspondientes (VLAN 200 la LAN y VLAN 201 la DMZ):

description VLAN Interface LAN del Router Cisco

switchport access vlan 200

switchport mode access

description VLAN Interface DMZ del Router Cisco

switchport access vlan 201

switchport mode access

La configuración del Router es muy básica también, es simplemente configurar las direcciones IP correspondientes a la VLAN a la que se conectarán de forma físicas en el Switch

- access-list 120 deny ip 192.168.0.0 0.0.0.255 172.26.0.0 0.0.15

- access-list 120 permit ip 192.168.0.0 0.0.0.255 any

- access-list 121 deny ip 172.26.0.0 0.0.15 192.168.0.0 0.0.0.255

- access-list 121 permit ip 172.26.0.0 0.0.15 any

description Red Local

ip address 192.168.0.1 255.255.255.0

ip access-group 120 in

ip nat inside

interface FastEhernet1

description Red Local

ip address 172.26.0.1 255.255.255.240

ip nat inside

-

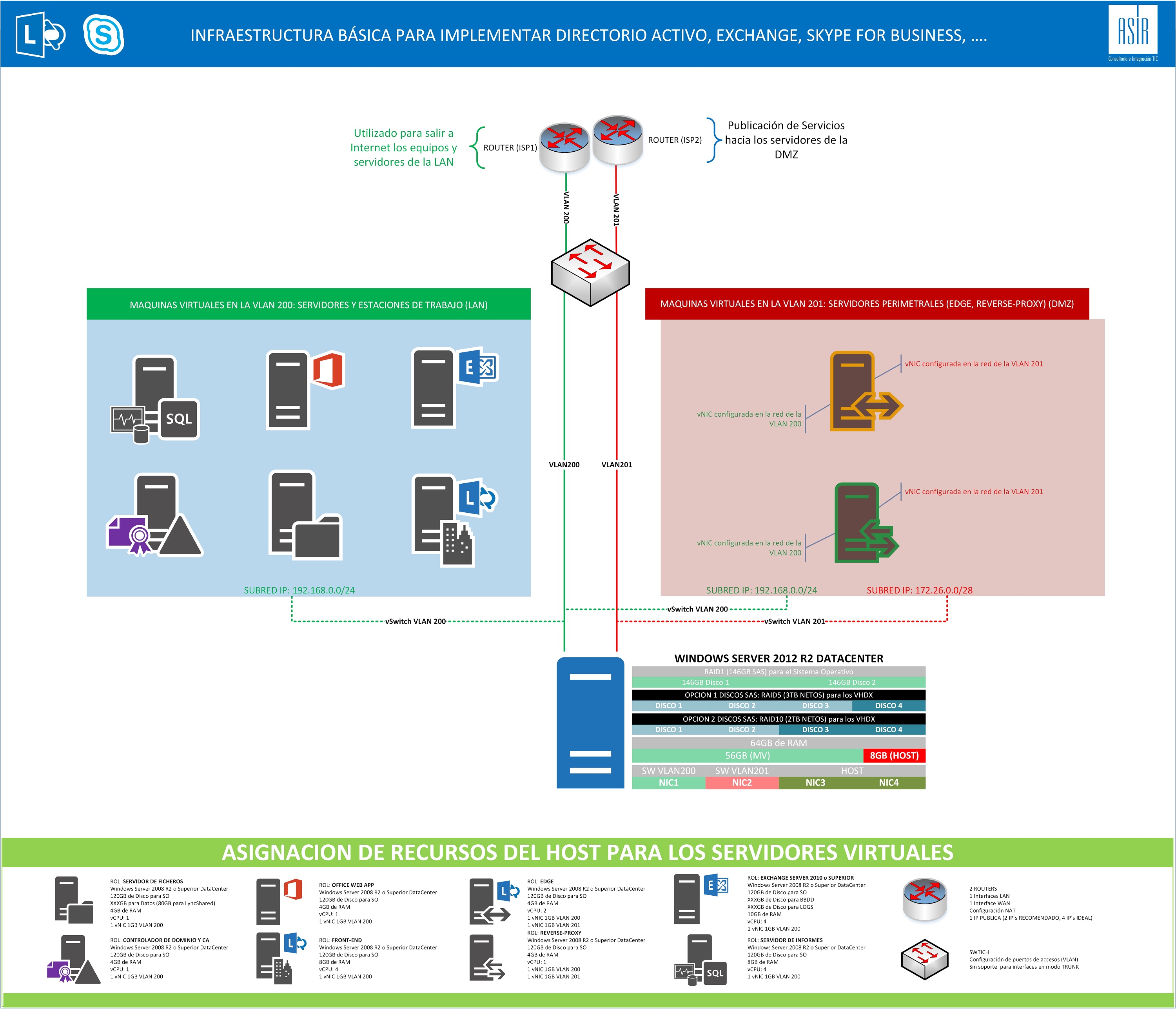

Líneas de INTERNET diferentes nos permite tener servicios publicados o acccesos en diferentes proveedores

-

Sin llegar a poder configurar QoS, por lo menos tenemos líneas dedicadas, una para Internet y otra para Publicar los servicios sitados en la DMZ

-

Servidor sin soporte de creación de TEAM en las tarjetas de red para Hyper-V (vamos a dejarlo así, en que no podemos hacerlo y son las únicas tarjetas de red que debemos utilizar para Hyper-V)

-

Switch sin soporte para 802.3ad, muy interesante cuando realizamos un TEAM

-

Switch sin soporte de L3 (ahora muchos tienen soporte L3 sin grandes costos, por lo menos enrutamiento estático)

Pues bien, con esto es muy sencillo lograr aislar la red LAN de la DMZ y nivel lógico y físico. Lo primero será configurar las VLAN en los puertos del Switch, en donde vamos a conectar dos tarjetas de red del servidor, sobre las cuales luego configurarmos los vSwitch de Hyper-V. Pues bien, aquí tenemos la configuración de dos puertos del Switch cada uno con su VLAN correspondientes (VLAN 200 la LAN y VLAN 201 la DMZ):

description VLAN Interface LAN del Router Cisco

switchport access vlan 200

switchport mode access

description VLAN Interface DMZ del Router Cisco

switchport access vlan 201

switchport mode access

A nivel de router sólo tenemos que configurar su dirección IP Privada y conectarlo a cada puerto del Switch, con esto los equipos de cada VLAN ya tienen acceso a Internet. Como no se “ven” a nivel L3 (porque son routers diferentes y están en VLAN y Subredes IP diferentes), ya no tenemos que preocuparnos de configurar ninguna ACL para filtrar el tráfico entre subredes IP, porque ya no tiene posibilidad de conectarse. Ahora nos quedaría la configuración de los vSwitch de Hyper-V, aquí hacemos lo mismo que en la Opción 1 y con esto hemos terminados.

Cómo veis esta configuración es muy sencilla, mantenemos los mismos niveles de seguridad y ganamos en que tendremos líneas de Internet separadas, que aunque no podamos balancearlas (con lo que tenemos y con esta configuración, pero si la modificamos minimamente si podríamos hacerlo), por lo menos tenemos líneas con niveles de ocupación diferentes y si tenemos Lync/SkypefB con VoIP pues nos vendrá muy bien tener una línea que sin grandes alardes, por lo menos podremos disponer de un ancho de banda mínimo para poder realizar un número de llamadas (esto irá en base al ancho de banda de la linea de Internet) con calidad sin mucha complejidad. Pensad que sin un router con capidad de QoS (bueno, bueno esto es otro tema para otro día porque dará para mucho), pues mira, por lo menos podemos dejar a los usuarios y servidores por una línea de datos y los servicios de Voz y Publicaciones por otra.

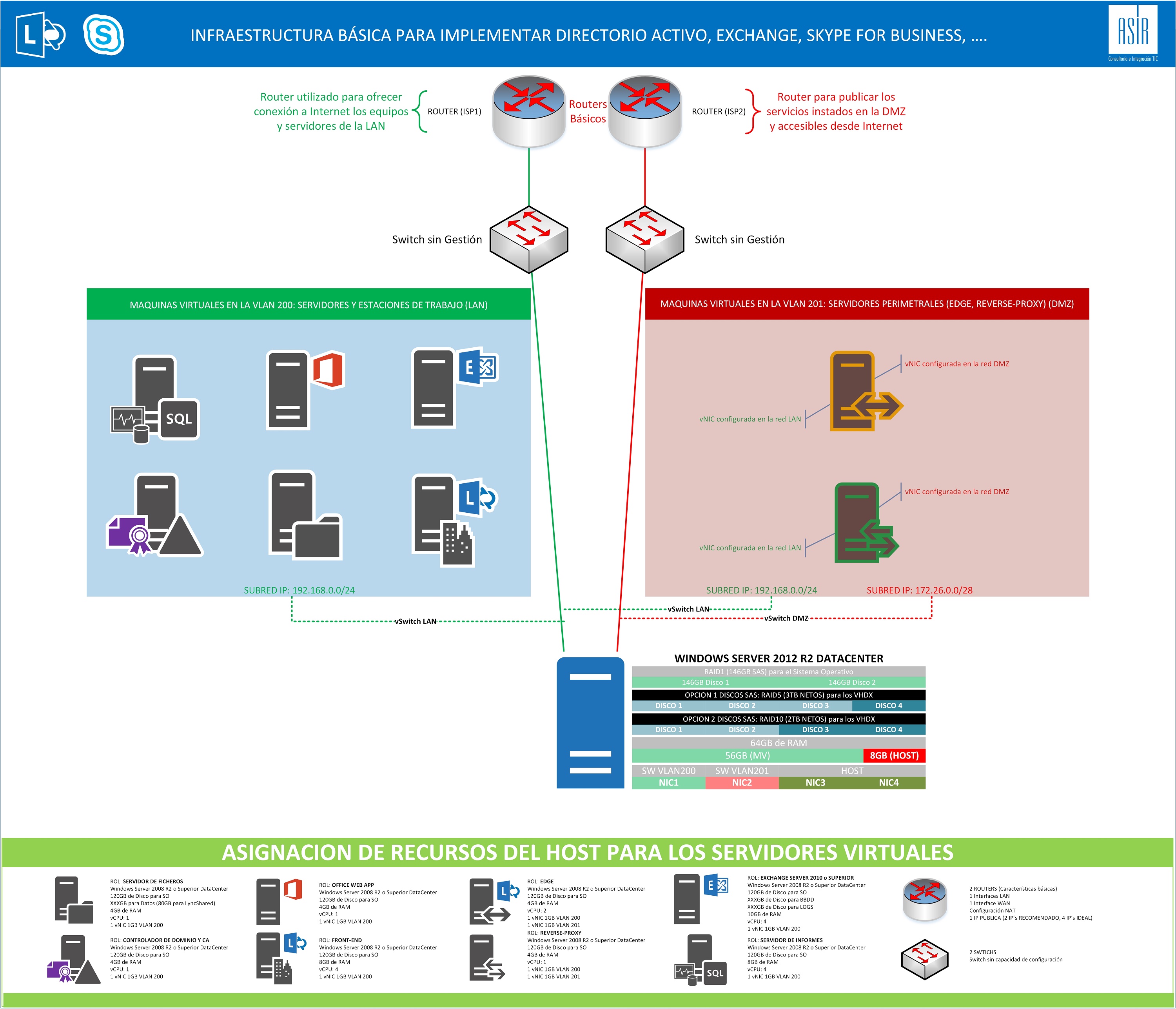

Ahora vamos por la última configuración de hoy (Opción 3), está será la topología más humilde de todas, pero aún así podemos hacer cosillas. Trataremos de hacer y tener el mismo escenario que en la Opción 2, pero con switchs sin gestión (creación de VLAN, etc..). Dicho esto veamos las siguientes capacidades positivas:

-

Líneas de INTERNET diferentes nos permite tener servicios publicados o acccesos en diferentes proveedores

-

Sin llegar a poder configurar QoS, por lo menos tenemos líneas dedicadas, una para Internet y otra para Publicar los servicios sitados en la DMZ

-

Servidor sin soporte de creación de TEAM en las tarjetas de red para Hyper-V (vamos a dejarlo así, en que no podemos hacerlo y son las únicas tarjetas de red que debemos utilizar para Hyper-V)

-

Switch sin gestión alguna, planos de configuración al 100%

Con esto puede parecer que podemos hacer poco o nada, pero siempre tenemos donde rascar ya veréis. Lo primero es que tengamos un Switch para todos los equipos de la red, con las interfaces que sean necesarias, y luego para la red de DMZ únicamente vamos a necesitar un Switch (de 20€) para conectar los siguientes elementos a él:

-

Interface LAN de uno de los routers

-

Interface del servidor que configuraremos en Hyper-V para los equipos de la DMZ

La configuración de los Routers es la misma que en la Opción 2, no haremos nada diferente y a nivel de Hyper-V lo mismo, una tarjeta de red hacia el Swtich de la LAN y la otra hacia el Swtich de la DMZ y … FIN (más simplem imposible).

Recordad que en estos escenarios no tenemos que configurar en las interfaces de red de las MV la VLAN a la que pertenecen, puesto que ya lo hacemos antes a nivel físico (conexiones entre dispositivos). Tenemos que seguir creando subredes IP diferentes, aunque en las opciones 2 y 3 están separadas a nivel físico, si tenemos la misma subred en ambas redes, los equipos de la DMZ tendrán un “problema” (todo es salvable, pero bueno, mejor y más clarito que esté separado) con las dos subredes iguales en diferentes interfaces de red (también salvable, pero .. hagamos las cosas con criterio)Como vemos, siempre se puede hacer algo interesante para no dejarnos llevar por la desidia o desgana por no tener hardware profesional para realizar configuraciones más complejas. Por favor, nunca dejéis de “complicaros la vida” por no querer darle algunas vueltas a la cabecita, porque a veces con POCO SE HACE MUCHO!!!

Espero que os sea de utilidad!!!