Lync Edge: LS Protocol Stack (Error Certificado MSFT)

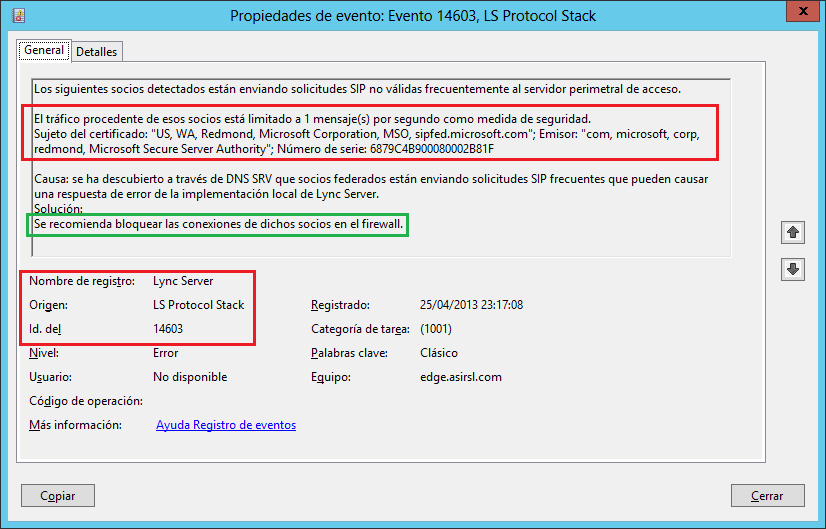

Desde el día 24 de Abril mi EDGE me está alertando de un problema con uno de los socios federados, y me he puesto a revisar los eventos del servidor encontrando varios eventos con el ID 14603. Como os muestro en la imagen el evento me muestra que el socio federado es MSFT, por lo que me pongo rapidamente a realizar una serie de comprobaciones básicas

Primero reviso los registros DNS tipo SRV que tiene MSFT para la federación abierta de socios:

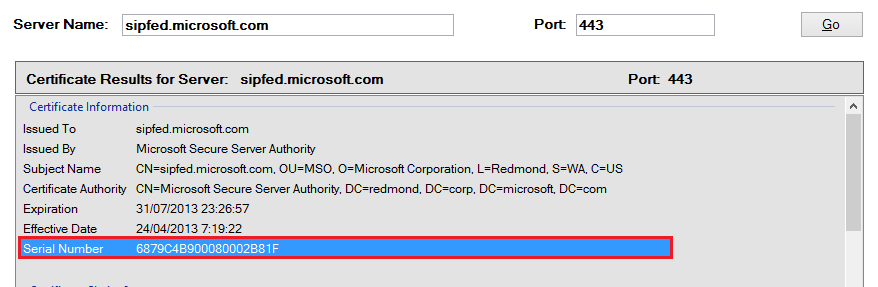

Como vemos el EDGE que tiene MSTF para las federaciones es sipfed.microsoft.com, acto seguido he tratado de verificar si el certificado es válido

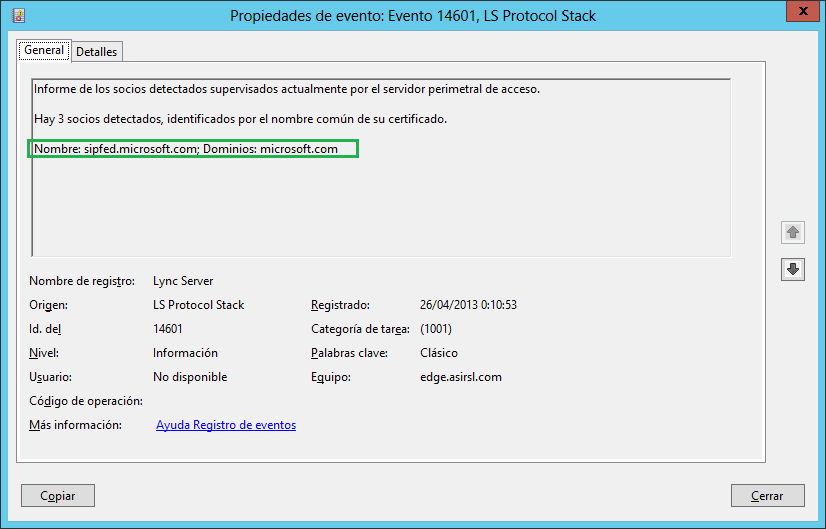

Como vemos el certificado está en fecha y aparemente es válido, y el número de serie del certificado coincide con el que muestra en el evento de mi EDGE. Pero también compruebo que el certificado tiene como fecha efectiva del día 24 de Abril 2013. Lo siguiente que he hecho es reiniciar el servicio de “Servidor perimetral de acceso de Lync Server“ y ya no ha vuelto a reproducirse el error. Inicialmente mi EDGE no se había dado cuenta del cambio de certificado del servidor de MSFT y una vez reiniciado el servicio de acceso, ya se ha actualizado correctamente. Pocos minutos después se ha generado el evento 14601 confirmando que todo está funcionando con normalidad:

En este caso no ha sido un problema de seguridad ni nada importante, pero si debemos tener monitorizado nuestro servidor para ello os recomiendo System Center Operations Manager 2012 (SCOM). Que nos permita identificar cualquier problema en el servidor, evitando problemas distintos problemas que puedan surgir. Pero si no podéis contrar con SCOM por lo menos debéis tener un sistema que os alerte ante cualquier problema, y en su defecto también, debéis revisarlo periódicamente. En el caso de que tengáis intentos de conexión ilegítimos debéis inmediatamente bloquearlo en vuestro dispositivo de seguridad (Router, Firewall). Para ello debéis encontrar la IP desde la cual se tratan de conectar a vuestro Lync Server y bloquear el puerto 5061 en TCP.

Lync Server ofrece ciertas medidas de seguridad que nos ayudan a proteger nuestra infraestructura, pero siempre es bueno aplicar alguna medida adicional:

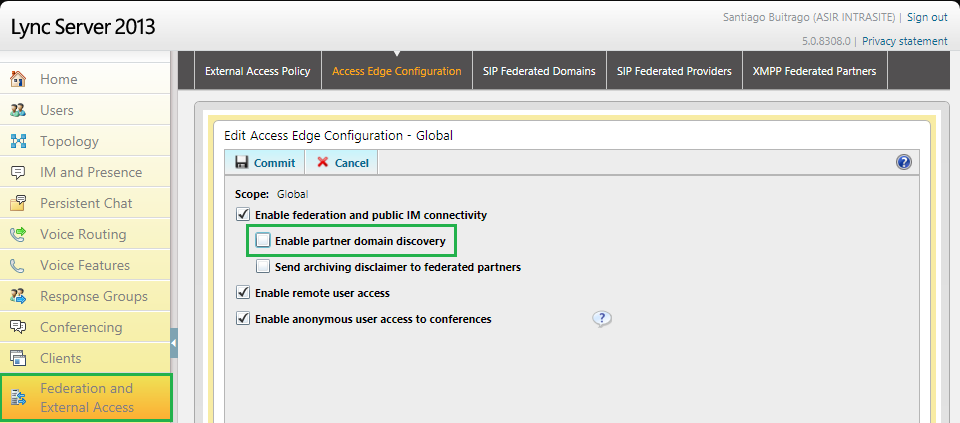

– Deshabilitar detección de dominio de socio (Federación y Acceso de Usuarios Externos)

– Habilitar el acceso al puerto 5061 desde Internet únicamente a los EDGE de los dominios que tenemos federados manualmente. Para ello debemos habilitar las direcciones IP Públicas de los EDGE de los dominios federados, como IPs de origen en la regla de publicación del puerto 5061 hacia nuestro EDGE:

Cisco ASA: Debemos crea una regla de acceso permitiendo el acceso al puerto 5061, pero como origen un grupo de equipos en donde tenemos las direcciones IP Públicas de los EDGE Federados

TMG 2010: Debemos crea una regla de publicación de servidor para el puerto 5061, pero como origen un grupo de equipos en donde tenemos las direcciones IP Públicas de los EDGE Federados

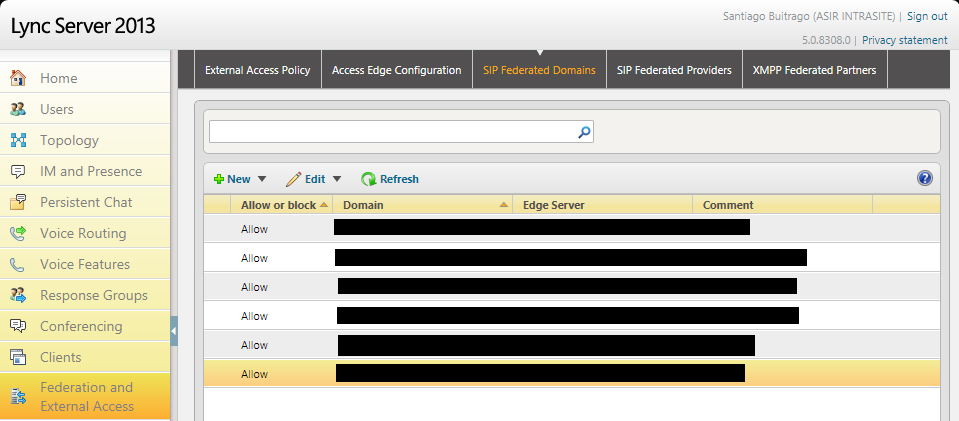

Dominios SIP Federados: daremos de alta los dominios con los que nos queremos federar

Desde luego no es el escenarios más cómodo, pero si podemos gestionar de forma segura con que dominios nos podemos federar. Siempre que sea posible debemos aplicar las medidas de seguridad que estén en nuestro alcance, y las comentadas anteriormente son muy adsequibles para cualquier empresa.

Espero que os sea de utilidad!!!